Schwachstellen- und Endpunktanalyse in Echtzeit

Reduzieren Sie Risiko über Ihre gesamte Umgebung

Schwachstellen- und Endpunktanalyse in Echtzeit

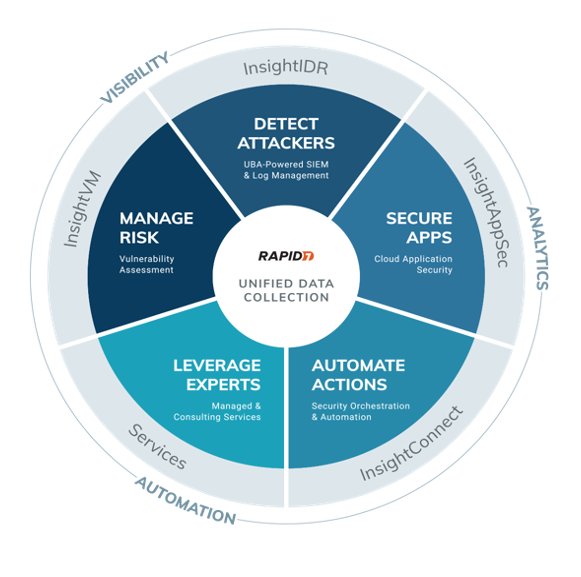

Da moderne Netzwerke sich rasant weiterentwickeln, ändert sich Ihre Gefährdungslage minütlich. Jedes Jahr können Sie beobachten, wie die Menge der Daten exponentiell wächst, Angriffe an Komplexität zunehmen und das Eindämmen von Risiken, sowie die Optimierung Ihrer Geschäftsabläufe immer herausfordernder wird. Manchmal wirkt all das wie ein Kampf, der kein Ende nimmt. Doch Risiken kann man überwinden, wenn man sie versteht. Wie? Durch allgemeine Transparenz, Analyse und Automatisierung der zusammengeführtenSicherheitsverfahren – Prinzipien, die den Wesenskern der SecOps bilden.

We believe in perfection & creativity.

Durch Einsatz der Insight-Plattform von Rapid7 und dank der Vorleistung unseres preisgekrönten Produkts Nexpose, bietetInsightVM eine vollständig verfügbare, skalierbare und effiziente Lösung für das Sammeln von Schwachstellendaten. Mit InsightVM können Sie diese Daten zu verwertbaren Antworten zusammenzufassen und Risiken minimieren. Mithilfe modernster Analyse- und Endpunkt-Technologie erlaubt InsightVM Ihnen, Schwachstellen in Echtzeit zu erkennen, punktgenau einzugrenzen,ihre Priorität für Ihren Unternehmenskontext zu bestimmen, dieZusammenarbeit mit anderen Teams zu erleichtern und eine Bestätigung für die Reduzierung Ihrer Bedrohung zu erhalten.

Happy Clients

Project Finished

Hours of work

Cups of coffee

Sichern Sie Ihr modernes Netzwerk

Passen Sie sich mit voller Transparenz Ihres IT-Umfeldes, Priorisierung von Risiken durch Angreiferanalysen und SecOps-Gegenmaßnahmen an die Gegebenheiten Ihres modernen Netzwerks an. In Verbindung mit unseren beispiellosen, laufendenUntersuchungen der Angreiferseite sind Sie bereit zum Handeln,noch bevor es ernst wird.

service details

How we work

Kontinuierliche Endpunktüberwachung

Der Rapid7 Insight Agent sammelt automatisch Daten aller Endpunkte, selbst von Heimarbeitern und sensiblen Assets, die nicht aktiv gescannt werden können oder nur selten ins Firmennetzwerk eingebunden werden. Verbinden Sie InsightVMmit Rapid7 InsightIDR, um ein Gesamtbild aller Risiken zu erhalten, denen Ihre Endpunkte und deren Benutzer ausgesetzt sind.

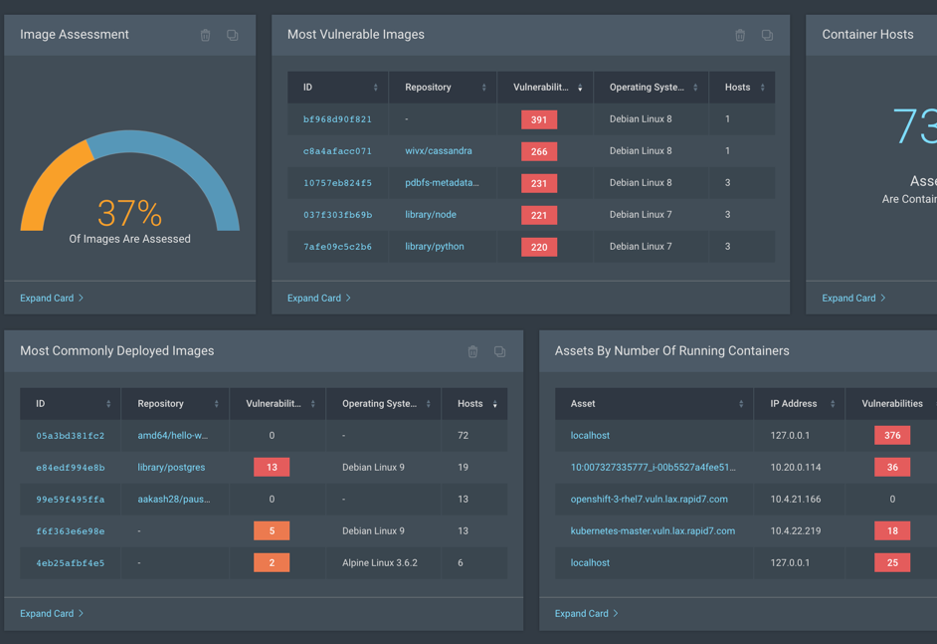

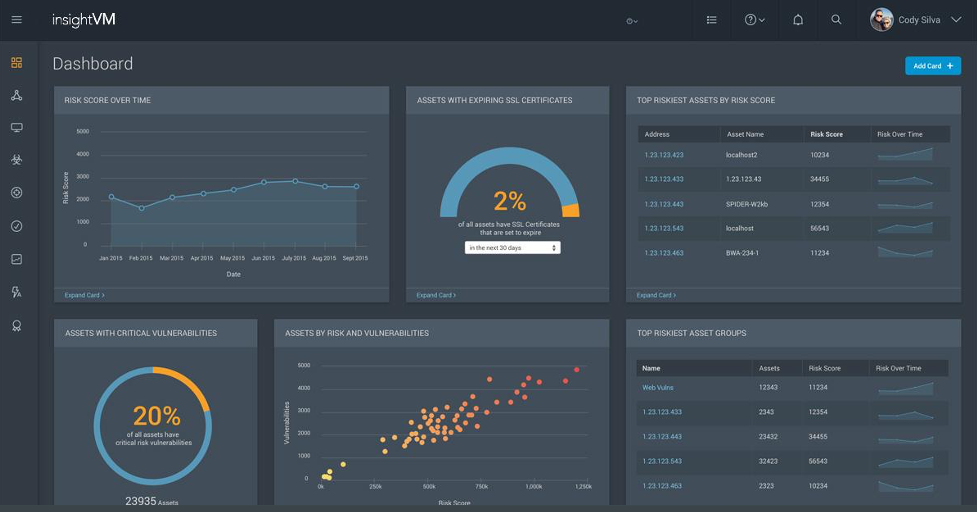

Liveboards, keine statischen Dashboards

Die Liveboards von InsightVM werden aus Echtzeit- Schwachstellendaten abgeleitet und sind deshalb brandaktuell und interaktiv. Sie können mühelos speziell angepasste Cards und vollständige Dashboards für jeden, vom Systemadministrator bis zum CISO, erstellen und mit einer Kartenabfrage in

einfacher Sprache den Fortschritt Ihres Sicherheitsprogrammsüberwachen. Die Visualisierung, Priorisierung, Zuweisung undBehebung Ihrer Schwachstellen war noch nie so einfach.

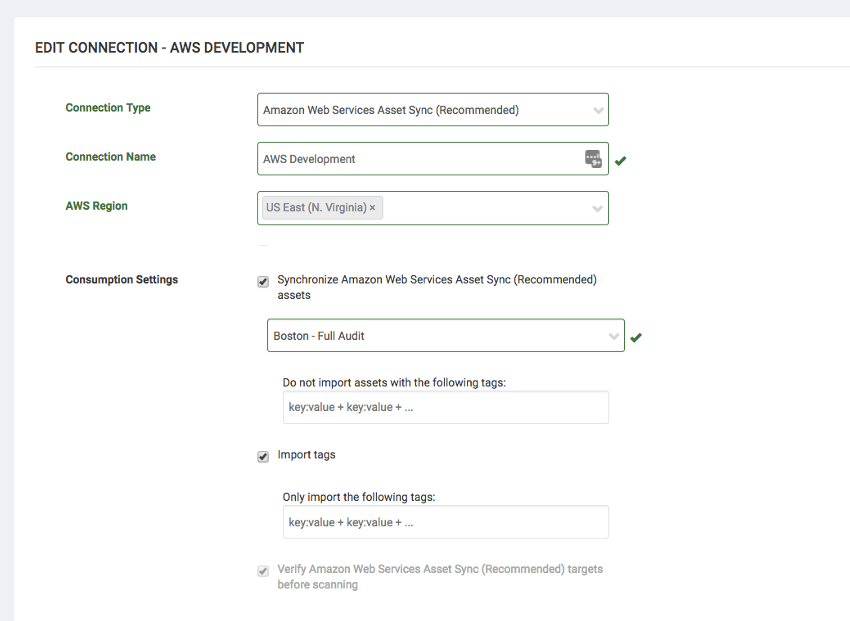

Beurteilung von virtuellen, Cloud- und Container-KomponentenInsight

VM lässt sich direkt mit Cloud-Services, virtueller Infrastruktur und Container-Speichern wie Amazon Web Services, Microsoft Azure und VMWare verknüpfen, um sicherzustellen, dass Ihnen keine neue Instanz und kein Docker-Container entgehen, die online geschaltet werden. Zudem können Sie bereitgestellte Container mit Assets in Verbindung bringen, damit Sie ohne zusätzliche Kosten sowohl die Container selbst als auchderen Hosts sichern können.

Angreiferbasierte Risikoanalyse

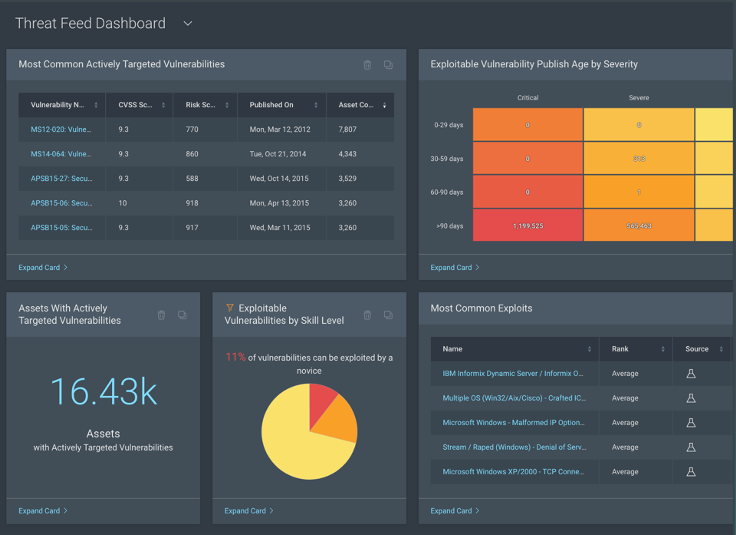

Priorisieren Sie Risiken so, wie Angreifer es tun würden. InsightVM wandeltjahrzehntelanges Wissen um Angriffstaktiken in bewährte Analytik um. Das granulare Real Risk Scoring von 1 bis 1.000 berücksichtigt CVSS-Scores, Malware- Risiken, Exploit-Risiken sowie die Einfachheit ihrer Ausnutzung und das Alter der Schwachstellen. So wird es einfacher und genauer zu behebende Schwachstellenzu priorisieren, als nur mit CVSS allein. Die Daten und Threat Feeds aus Rapid7s Project Sonar werden innerhalb von InsightVM in Dashboards übersetzt, damit

Sie genau im Blick haben, welche externen Zugangswege Ihres Netzwerks Ihnen entgangen sind und welche Schwachstellen Angreifer aktiv ausnutzen.

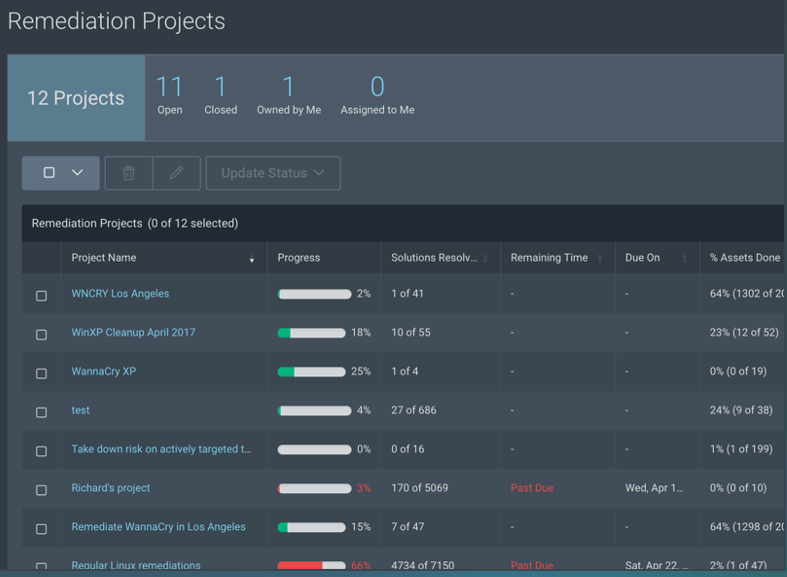

Schwachstellenbehebungsplanung in Echtzeit

Sobald die kritischsten Schwachstellen zum Vorschein gekommen sind, können Siedie Workflows zu ihrer Behebung mit Remediation Workflows in Echtzeit zuweisenund verfolgen. InsightVM lässt sich mit IT-Ticketing-Lösungen wie Atlassian Jiraund ServiceNow verknüpfen, um der IT ihre Maßnahmen zu erleichtern. InsightVMlässt sich auch mit Rapid7 InsightConnect, unserer Plattform für Sicherheitsorche-strierung und -automatisierung, integrieren, um den Patching-Prozess um Automati-sierung und Priorisierung zu erweitern.

einfacher Sprache den Fortschritt Ihres Sicherheitsprogrammsüberwachen. Die Visualisierung, Priorisierung, Zuweisung undBehebung Ihrer Schwachstellen war noch nie so einfach.

Problemlösung mit flexiblen Sicherheitsverfahren

Um schneller und sicherer zu werden, müssen Sie mehr leisten, als in abgeschlossenenSilos zu scannen. InsightVM wurde entwickelt, um durch allgemeine Transparenz, Analyse und Automatisierung die Zusammenarbeit mit IT und Entwicklern zu ermöglichen.

Wie sieht das in der Praxis aus? InsightVM fügt sich nahtlos in bestehende IT-Workflows und Ticketing-Systeme ein und stellt Anweisungen zur Behebung von Schwachstellen in ihrem Kontext dar. Dies beschleunigt die Schwachstellenbehebung und ermöglicht praxisorientierte Berichterstattung für jede Zielgruppe von der IT über die Compliance bis zur Chefetage. Auf interner Entwicklerseite gestattet InsightVM Ihnen, Container zu untersuchen, um sicherzustellen, dass Services sicher sind, bevorsie in die Produktion gehen. Infrastrukturteams können zudem mit dem Rapid7 InsightAgent automatisch neue Cloud-Infrastruktur prüfen, sobald sie in den Echtbetrieb geht.

Compliance und sichere Konfiguration ohne Kopfzerbrechen

Zeigen Sie den Auditoren, wie Ihre Umgebung sich mit der Zeit verändert

hat. Demonstrieren Sie Ihre Einhaltung von Risiko-, Verwundbarkeits- undKonfigurationsmanagement-Standards wie PCI DSS, NERC CIP, FISMA (USGCB/FDCC), HIPAA/ HITECH, Top 20 CSC, DISA STIGS und CIS. Gehen Sie noch einen Schritt weiterund verstärken Sie den Schutz Ihrer Systeme auf der Grundlage branchenweiter BestPractices wie CIS und DISA STIG, um Ihr Netzwerk in Form zu bringen.

Erreichen Sie mehr mit InsightVM

Verwenden Sie angreiferbasierte Analysen, um das Risiko zu priorisieren

Erhalten Sie Einblick in Ihr dynamisches Netzwerk

Vereinheitlichen Sie die Endpunktbewertung

Brechen Sie die Silos von IT, Sicherheit und Entwicklung auf

Beschleunigen Sie die Korrektur mit automatisierungsunterstütztem Patching

Implementieren Sie Kompensationskontrollen mit automatisierten Eindämmung

Priorisieren Sie, was wichtig ist

Erstellen Sie benutzerdefinierte Live-Dashboards und gefilterte Ansichten in Echtzeit

Priorisieren Sie Schwachstellen, die in freier Wildbahn aktiv angegriffen werden, mit dem ergänzenden Bedrohungs-Feed

Informieren Sie sich über die neuesten Bedrohungen durch Heisenberg, IR-Aktivitäten und vertrauenswürdige Dritte

Gehen Sie über die Standard-CVSS-Bewertung hinaus und konzentrieren Sie sich mit dem Real Risk Score von InsightVM auf das, was für Ihr Unternehmen von entscheidender Bedeutung ist

Verfolgen Sie Ihre Sanierungsbemühungen

Sanierungsprojekte

Kommunizieren Sie die Arbeit mit IT und Dev, indem Sie Tickets automatisch mit ServiceNow und JIRA zuweisen

Verfolgen Sie den Fortschritt und überprüfen Sie die Korrekturen nach Abschluss

Ziele und SLA´s

Setzen Sie sich Ziele und SLAs, die eingehalten werden sollen

Verfolgen Sie den Fortschritt und sehen Sie mithilfe von Dashboards und E-Mail-Benachrichtigungen, welche Ziele oder SLAs beachtet werden müssen

Cloud Asset Security

Entdecken und bewerten Sie Cloud-Assets, sobald sie online gehen

Fügen Sie Kontext hinzu, indem Sie Assets und Tags automatisch importieren

Überwachen und bereinigen Sie Assets, wenn sie beendet werden

Integrationen mit AWS, Azure, VMware und mehr

Container Security Assessment

Entdecken Sie alle Docker-Hosts, Images und Container in Ihrem Netzwerk

Verbinden Sie sich mit Registern, um Bilder zu analysieren und zu bewerten

Integrieren Sie die Sicherheit in die Build-Pipeline:

Kennzeichnen Sie riskante Images oder fehlgeschlagene Builds